Security

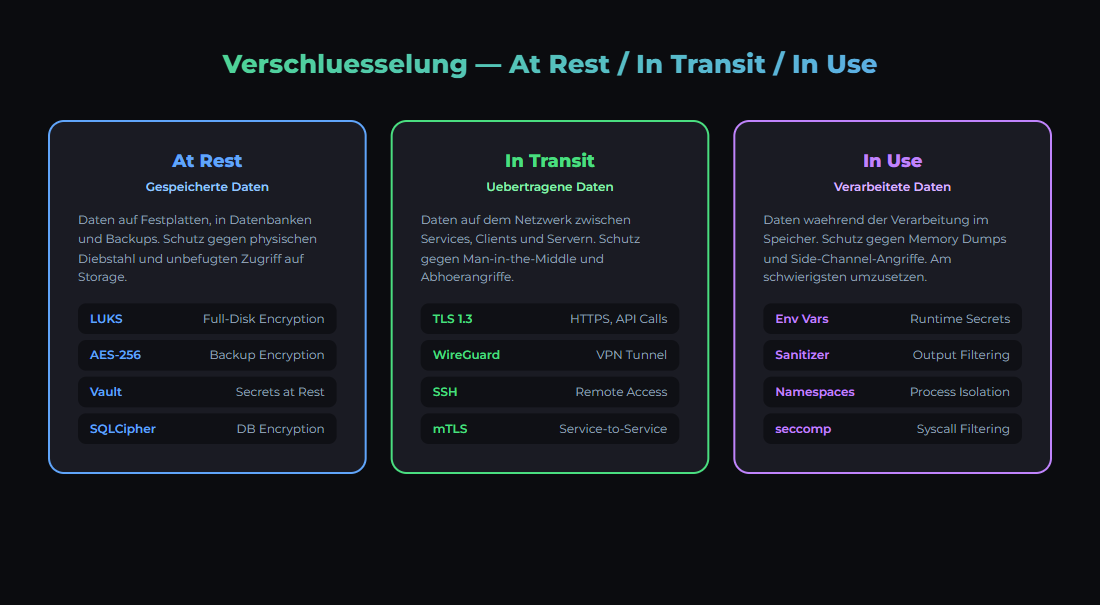

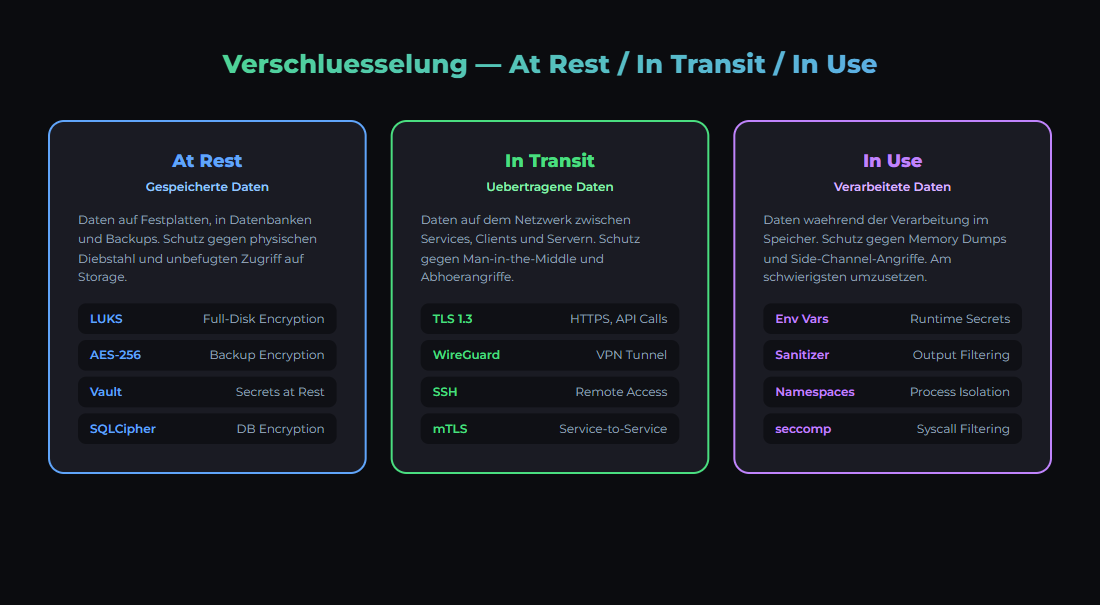

Verschlüsselung: At Rest, In Transit, In Use

Daten müssen in drei Zuständen geschützt werden: gespeichert, übertragen und während der Verarbeitung. Hier ist was das praktisch bedeutet.

Verschlüsselung schützt Daten in drei Phasen: At Rest (auf Festplatte/SSD), In Transit (im Netzwerk), In Use (während der Verarbeitung im RAM). Für einen self-hosted AI-Stack sind die ersten beiden Pflicht, die dritte ist ein Bonus für Hochsicherheits-Szenarien.

Die drei Verschlüsselungs-Schichten

Wenn du Daten nur auf der Festplatte verschlüsselst aber unverschlüsselt übers Netzwerk schickst, hast du eine Lücke. Verschlüsselung muss alle drei Zustände abdecken.

Daten durchlaufen drei Zustände — jeder braucht eigenen Schutz.

| Phase | Was | Bedrohung | Schutz |

|---|---|---|---|

| At Rest | Daten auf Festplatte/SSD | Diebstahl der Hardware, Zugriff auf Dateisystem | LUKS, dm-crypt, Veracrypt |

| In Transit | Daten im Netzwerk | Man-in-the-Middle, Abhören | TLS 1.3, WireGuard VPN, SSH Tunnel |

| In Use | Daten im RAM während Verarbeitung | Memory Dumps, Cold Boot Attacks | Confidential Computing, Intel SGX, AMD SEV |

Encryption At Rest: Festplatten-Verschlüsselung

At-Rest-Verschlüsselung schützt deine Daten wenn jemand physisch an die Festplatte kommt — Einbruch, Entsorgung, Reparatur. Ohne Verschlüsselung kann jeder die Platte in einen anderen Rechner stecken und alles lesen.

LUKS (Linux Unified Key Setup)

LUKS ist der Standard für Festplatten-Verschlüsselung unter Linux. Die meisten Linux-Distributionen bieten LUKS-Verschlüsselung während der Installation an.

Existierende Partition verschlüsseln

# ACHTUNG: Backup VORHER erstellen!

# Partition verschlüsseln (alle Daten werden gelöscht!)

sudo cryptsetup luksFormat /dev/sdb1

# Partition öffnen

sudo cryptsetup luksOpen /dev/sdb1 encrypted-data

# Dateisystem erstellen

sudo mkfs.ext4 /dev/mapper/encrypted-data

# Mounten

sudo mount /dev/mapper/encrypted-data /mnt/secure-dataLUKS-Verschlüsselung hat auf modernen CPUs mit AES-NI Unterstützung nur ca. 1-3% Performance-Overhead bei sequentiellem Lesen/Schreiben. Bei zufälligem I/O (Datenbanken) kann der Overhead 5-10% betragen. Für AI-Workloads wo die GPU der Bottleneck ist, spürst du den Unterschied nicht.

| Was verschlüsseln | Priorität | Begründung |

|---|---|---|

| Backup-Volumes | PFLICHT | Backups enthalten alles — Datenbanken, Configs, Secrets |

| Datenbank-Volumes | HOCH | Kundendaten, Credentials, AI-Trainingsdaten |

| System-Partition | MITTEL | Schützt Configs und Logs bei Diebstahl |

| Swap-Partition | HOCH | RAM-Inhalte werden auf Disk geschrieben (Secrets!) |

| Modell-Storage | NIEDRIG | Modelle sind öffentlich, aber deine Fine-Tunes nicht |

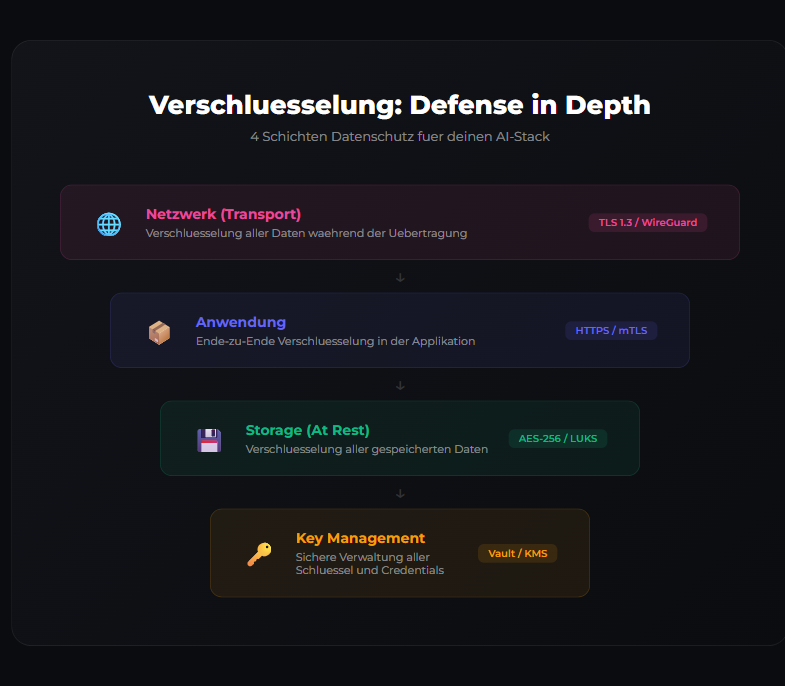

Encryption In Transit: Netzwerk-Verschlüsselung

Jede Verbindung zwischen deinen Services und zum Internet muss verschlüsselt sein. Auch in deinem lokalen Netzwerk — Netzwerke werden kompromittiert, und ARP Spoofing im LAN ist trivial.

| Verbindungstyp | Verschlüsselung | Konfiguration |

|---|---|---|

| Web-Traffic (extern) | TLS 1.3 (HTTPS) | Let's Encrypt oder Cloudflare (automatisch) |

| Remote-Zugriff | WireGuard VPN | Peer-to-Peer, <1ms Overhead, UDP-basiert |

| Server-to-Server | SSH Tunnel | ssh -L 5432:localhost:5432 user@db-server |

| API-Aufrufe (intern) | mTLS oder SSH Tunnel | Service Mesh oder manuelle Tunnel |

| Docker Swarm Overlay | IPSec (automatisch) | docker network create --opt encrypted |

Ollama lauscht standardmäßig auf http://localhost:11434 — unverschlüsselt. Wenn andere Rechner im Netzwerk darauf zugreifen, läuft der gesamte Prompt-Traffic im Klartext. Lösung: Reverse Proxy mit TLS davor oder SSH Tunnel.

WireGuard ist schneller, einfacher und sicherer als OpenVPN. Die Konfiguration passt in 10 Zeilen. Unter Linux: sudo apt install wireguard. Netbird (netbird.io) bietet eine verwaltete WireGuard-Lösung für Zero-Trust Netzwerke.

Encryption In Use: RAM-Schutz

Während ein LLM deine Daten verarbeitet, liegen sie unverschlüsselt im RAM. Ein Angreifer mit Root-Zugriff kann den Speicher auslesen und Prompts, Antworten und Modell-Gewichte extrahieren.

| Technologie | Verfügbarkeit | Schutz | Overhead |

|---|---|---|---|

| Intel SGX | Xeon (Server-CPUs) | Enclaves im RAM | 5-30% |

| AMD SEV-SNP | EPYC (Server-CPUs) | Verschlüsselter VM-Speicher | ~2% |

| ARM CCA | ARMv9+ | Realms (isolierte Bereiche) | Gering |

| Software-Lösungen | Überall | Memory Scrubbing, ASLR | Minimal |

Confidential Computing (Intel SGX, AMD SEV) ist primär für Cloud-Szenarien relevant, wo du dem Hoster nicht vertraust. In deinem eigenen Homelab kontrollierst du die Hardware selbst. Die praktischeren Maßnahmen: Swap verschlüsseln (verhindert RAM- Auslagerung im Klartext), Bildschirmsperre aktivieren (verhindert physischen Zugriff), und keine unnötigen Root-Sessions offen lassen.

Verschlüsselungs-Checkliste für Self-Hosted AI

| Maßnahme | Priorität | Status-Check |

|---|---|---|

| LUKS auf Backup-Volumes | PFLICHT | lsblk -o NAME,TYPE,FSTYPE | grep crypt |

| Swap verschlüsselt | PFLICHT | swapon --show + /etc/crypttab |

| TLS für alle Web-Services | PFLICHT | curl -vI https://dein-service.local |

| SSH Key-Only (kein Passwort) | PFLICHT | grep PasswordAuth /etc/ssh/sshd_config |

| WireGuard für Remote-Zugriff | HOCH | wg show |

| Docker Overlay verschlüsselt | HOCH | docker network inspect --format '{{.Options}}' |

| Ollama hinter Reverse Proxy | HOCH | curl -I https://ollama.local |

| Datenbank-Verbindungen TLS | MITTEL | psql 'sslmode=require' |

Verschlüsselung und DSGVO

Die DSGVO verlangt "angemessene technische Maßnahmen" zum Schutz personenbezogener Daten (Art. 32). Verschlüsselung wird explizit als Beispiel genannt. Ohne Verschlüsselung riskierst du bei einem Data Breach deutlich höhere Strafen.

Art. 34 DSGVO: Wenn personenbezogene Daten verschlüsselt waren und der Key nicht kompromittiert wurde, entfällt die Pflicht zur Benachrichtigung der Betroffenen bei einem Data Breach. Das ist ein starker Anreiz, Verschlüsselung überall einzusetzen.

Mehr zum Thema Datenschutz für AI-Anwendungen findest du in unserem DSGVO Grundlagen Artikel und im Datenschutz Praxis Artikel.

Das Wichtigste

- ✓Drei Verschlüsselungs-Phasen: At Rest (Festplatte), In Transit (Netzwerk), In Use (RAM). Die ersten zwei sind Pflicht.

- ✓LUKS für Festplatten, TLS 1.3 für Web-Traffic, WireGuard für Remote-Zugriff. Alles Standard-Tools, kein Spezialwissen nötig.

- ✓Swap-Partition verschlüsseln! Sonst landen RAM-Inhalte (Prompts, API Keys) im Klartext auf der Platte.

- ✓DSGVO Art. 32 nennt Verschlüsselung explizit. Verschlüsselte Daten reduzieren Meldepflicht bei Breaches (Art. 34).

- ✓Ollama-API läuft unverschlüsselt — Reverse Proxy mit TLS oder SSH Tunnel davorsetzen.

Quellen

- LUKS / cryptsetup — Linux Disk Encryption Standard

- WireGuard — Modernes VPN-Protokoll

- DSGVO Art. 32, 34 — Sicherheit der Verarbeitung, Benachrichtigung bei Datenschutzverletzungen

- Confidential Computing Consortium — Encryption In Use Standards

War dieser Artikel hilfreich?

Nächster Schritt: vom Wissen in die Umsetzung

Wenn du mehr willst als Theorie: Setups, Workflows und Vorlagen aus dem echten Betrieb für Teams, die lokale und dokumentierte AI-Systeme wollen.

- Lokal und self-hosted gedacht

- Dokumentiert und auditierbar

- Aus eigener Runtime entwickelt

- Made in Austria