Agent Rollen und Verantwortung

Grundlagen · 6 min

Ein Multi-Agent System funktioniert nur mit klaren Rollen. Jeder Agent muss wissen, was seine Aufgabe ist, welche Boundaries er hat und an wen er bei Problemen eskaliert — wie in einem menschlichen Team.

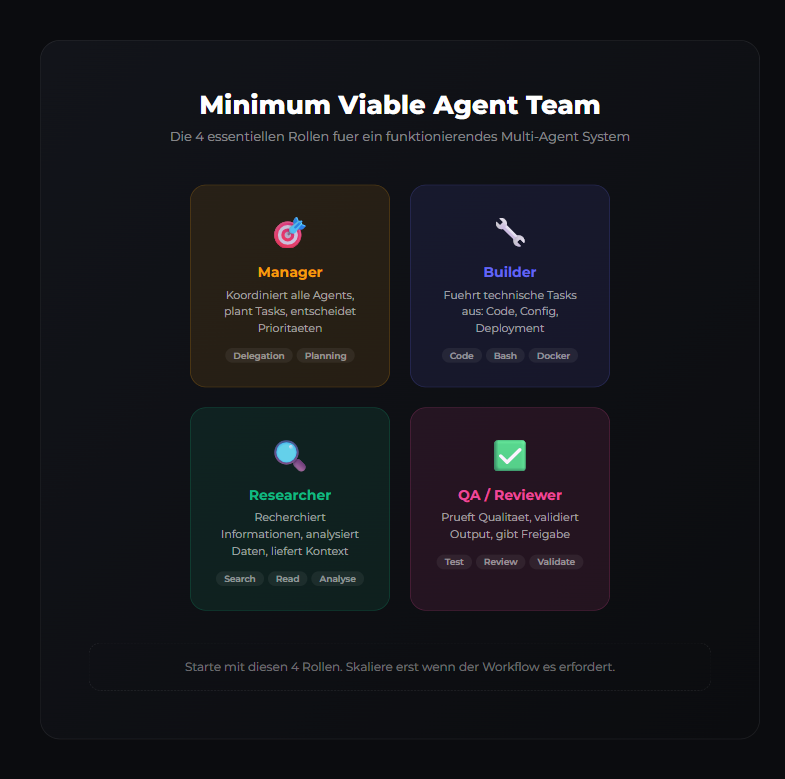

Das Minimum Viable Team

Für die meisten Anwendungen brauchst du mindestens diese drei Rollen:

Manager / Orchestrator

Koordiniert alle anderen Agenten. Nimmt Anfragen entgegen, priorisiert sie und delegiert an die richtigen Worker. Bei uns: Manager-Agent

Worker / Executor

Führt die eigentliche Arbeit aus. Code schreiben, Infrastruktur aufsetzen, Content erstellen. Bei uns: Developer-Agent, Infrastructure-Agent, QA-Agent

Guard / Quality Assurance

Prüft die Arbeit der Worker. Läuft Tests, validiert Outputs, verhindert Fehler. Kann eigenständig sein oder in Worker integriert.

Warum Agenten Tool-Einschränkungen brauchen

Warum nicht einfach jedem Agent Zugang zu jedem Tool geben? Die Antwort ist Sicherheit. Du würdest deinem Praktikanten nicht die Schlüssel zum Produktionsserver geben. Zugang einschränken ist keine Frage von Misstrauen — es geht darum, Unfälle zu verhindern.

Ein Researcher-Agent ist ein gutes Beispiel: Sein Job ist es, zu untersuchen und zu analysieren. Er liest Dateien, sucht nach Informationen und stellt Reports zusammen. Aber er kann keine Dateien schreiben oder Systembefehle ausführen. Eine Rechercheaufgabe sollte nie versehentlich eine wichtige Datei überschreiben. Die Einschränkung macht den Agent sicherer, ohne ihn für seinen eigentlichen Job weniger nützlich zu machen.

Context Loading: Warum jeder Agent andere Dateien liest

Wenn ein Agent aktiviert wird, lädt er nicht jede Datei im System. Er lädt nur die Dateien, die für seine Rolle relevant sind. Der Shop Manager lädt den Produktkatalog und Preisinformationen. Der Content Writer lädt den Brand-Voice-Guide und den Redaktionskalender.

Dieses selektive Context Loading dient zwei Zwecken: Erstens hält es den Agent fokussiert — ein Agent mit weniger, aber relevanterem Kontext liefert bessere Ergebnisse. Zweitens spart es Token-Nutzung, was schnellere Antworten und niedrigere API-Kosten bedeutet.

Erweiterte Rollen

Für komplexere Setups können diese Rollen hinzukommen:

| Rolle | Aufgabe | Tooling |

|---|---|---|

| Researcher | Recherche, Fakten-Check, Quellen | Web-Search, RSS |

| Browser | Web-Aktionen, Screenshots | Playwright, Puppeteer |

| Infra | Deploy, Monitoring, Backups | Docker, Prometheus |

| Security | Access Control, Auditing | Vault, Logs |

| Support | Kundenanfragen, Tickets | Email, Chat |

Unser Team als Referenz

| Agent | Rolle | Verantwortung |

|---|---|---|

| CEO | CEO / Auftraggeber | Finale Entscheidungen, Business-Strategie |

| Manager-Agent | Manager | Priorisierung, Koordination, Eskalationen |

| Developer-Agent | Worker: Frontend/App/CI | Next.js, E2E Tests, Git, Deploy |

| Infrastructure-Agent | Worker: Backend/Infra | n8n, Docker, Monitoring, Delivery |

| QA-Agent | Worker: QA/Content | Testing, Research, Screenshots |

Verantwortungsketten (RACI)

Für jede Aufgabe sollte klar sein, wer was macht. Wir nutzen RACI:

| Buchstabe | Bedeutung | Im Team |

|---|---|---|

| Responsible | Führt die Aufgabe aus | Worker-Agent |

| Accountable | Verantwortlich für Ergebnis | Manager-Agent |

| Consulted | Wird gefragt | Andere Worker |

| Informed | Wird informiert | Alle / CEO |

Agent-Zusammenarbeit und Handoffs

Manchmal erfordert eine Aufgabe mehr als einen Agent. Zum Beispiel: "Recherchiere unseren Top-Konkurrenten und schreib dann einen Blogpost, der unser Produkt mit ihrem vergleicht." Das beinhaltet, dass der Researcher-Agent Informationen sammelt und der Content-Writer-Agent den Blogpost erstellt.

Das System löst das durch Handoffs: Der erste Agent erledigt seinen Teil der Arbeit und speichert das Ergebnis. Der zweite Agent nimmt dieses Ergebnis als Input und macht weiter. Jeder Agent arbeitet innerhalb seiner eigenen Grenzen, aber das Ergebnis ist eine nahtlose Zusammenarbeit — die Sicherheitsvorteile eingeschränkter Spezialisten kombiniert mit der Flexibilität von Multi-Agent-Zusammenarbeit.

Boundaries definieren

Jeder Agent muss wissen, was er NICHT tun darf:

- Keine Änderungen an Credentials ohne Bestätigung

- Keine destructive Commands (rm -rf, etc.) ohne explizite Freigabe

- Keine externen API-Calls ohne Kontext

- Keine Outputs über 10.000 Tokens ohne Chunking

- Keine Änderungen an Produktionssystemen ohne Tests

Eskalationspfade

Wenn etwas schiefgeht, gibt es klare Eskalationsstufen:

1. Worker erkennt Problem → versucht Fix (2 Versuche) ↓ 2. Fix funktioniert nicht → postet Error + Context in Channel ↓ 3. Manager (Manager-Agent) übernimmt → entweder: a) Selbst lösen b) An anderen Worker delegieren ↓ 4. Manager kann nicht lösen → eskaliert an CEO (CEO) ↓ 5. CEO entscheidet → weitermachen / verwerfen / extern holen

Checkliste: Eigene Rollen definieren

- [ ] Welche Aufgaben hat mein Team?

- [ ] Wer ist wofür verantwortlich (RACI)?

- [ ] Welche Boundaries hat jeder Agent?

- [ ] Wie eskaliert man bei Problemen?

- [ ] Welche Tools nutzt jeder Agent?

Quellen

- CrewAI — Framework für rollenbasierte AI-Agenten

- AutoGen — Multi-Agent Conversation Framework (Microsoft)

- 12-Factor Agents — Prinzipien für produktionstaugliche LLM-Software

- Anthropic Skills — Offizielle Agent Skills von Anthropic

Weiterfuehrende Artikel: Was ist Agent Orchestration · Agent Orchestration Patterns · Multi-Agent Systeme

Fuer die Umsetzung gibt es Ressourcen auf ai-engineering.at.

War dieser Artikel hilfreich?

Nächster Schritt: vom Wissen in die Umsetzung

Wenn du mehr willst als Theorie: Setups, Workflows und Vorlagen aus dem echten Betrieb für Teams, die lokale und dokumentierte AI-Systeme wollen.

- Lokal und self-hosted gedacht

- Dokumentiert und auditierbar

- Aus eigener Runtime entwickelt

- Made in Austria